Aber meistens überraschend wird die Schatten -KI (wie die meisten Formen der Schattentechnologie und bringen Ihre eigene Ger?teaktivit?t) als negativ, eine Verletzung und ein Risiko an.

KI -Schattenzüchter

Das Thema heute ist, dass KI im Wesentlichen noch in den Kinderschuhen steckt, immer noch embryonal und erst anf?ngt, ihre erste Welle der Implementierung zu erleben. Die Exposition vieler Benutzer gegenüber KI beschr?nkt sich auf amüsante Bildkreationen, die von Chatgpt und anderen Tools erzeugt werden (denken Sie letzte Woche an Human Plastic Toy Blister Packs, Katzen in Tauchbrettern und etwas, das n?chste Woche noch bizarrerer ist), was bedeutet, dass eine weit verbreitete Einführung von AI -Tools noch nicht zu einer Standardpraxis wird. Obwohl diese Zeit unmittelbar bevorsteht, bedeutet der aktuelle Zustand der KI -Entwicklung, dass eine gewisse Verwendung unter das Radar rutscht.

Die nicht autorisierte Verwendung von KI -Tools durch Entwickler wird zu einem ernsthaften Problem, da die Anwendungsentwicklung weiterhin schnell beschleunigt. Scott McKinnon , CSO für Gro?britannien & I bei Palo Alto Networks, sagt, dass dies bedeutet, moderne, Cloud-native Anwendungen zu erstellen, sondern auch nicht mehr nur darum, Code zu schreiben. Es wird erkennen, dass wir jetzt in einem ?kontinuierlichen Beta-Modus“ arbeiten, da der Druck, neue Enterprise-Software-Dienste schnell bereitzustellen.

"Der daraus resultierende Effekt ist, dass Entwickler einen intensiven Druck ausgesetzt sind, schnell zu liefern und Zeit für den Markt zu verkürzen. Angesichts dessen ist es verst?ndlich, warum sich viele Entwickler an KI -Tools zuwenden, um die Effizienz zu steigern und diese anspruchsvollen Erwartungen zu erfüllen", sagte McKinnon. ? Unsere Forschung zeigt, dass der Generative-KI-Verkehr von Unternehmen im Jahr 2024 um über 890% gestiegen ist-und bei Organisationen, die diese Apps zunehmend verwenden-, k?nnen einige als ein hohes Risiko angesehen werden. In der Zwischenzeit haben die mit generativen KI verbundenen Datenverlust-Pr?ventionsverbesserung mehr als verdoppelt und deutlich signalisiert Governance-Fehler.

Go-Around-Leitplanken

Wenn all diese Realit?ten kombiniert werden, ist es leicht zu erkennen, warum Softwareentwickler m?glicherweise versucht sind, die KI -Richtlinien und -kontrollen der Organisation zu umgehen. In der Praxis k?nnen sie in Open-Source-Gro?sprachenmodellen au?erhalb zugelassener Plattformen anschlie?en, Code mit AI ohne Aufsicht erstellen oder Datengovernance-Richtlinien überspringen, um die Bereitstellung zu beschleunigen. Das Ergebnis k?nnte geistiges Eigentum durch Konformit?tsverletzungen aussetzen, die auch die Sicherheit des Systems beeintr?chtigen.

"Es kommt alles auf eine Sache an: Wenn Entwickler die Geschwindigkeit mit Sicherheit in Einklang bringen sollen, müssen sie ein neues operatives Modell annehmen. Dieses Modell sollte klare, durchsetzbare KI -Governance und Aufsicht direkt in die kontinuierliche Lieferpipeline einbinden, anstatt sie anschlie?end anzugreifen“, erkl?rte McKinnon. ?Wenn Entwickler AI -Tools au?erhalb sanktionierter Kan?le verwenden, ist ein Hauptanliegen die Integrit?t der Lieferkette. Das Anziehen von ungetesteten oder nicht gegenseitigen KI -Komponenten führt zu undurchsichtigen Abh?ngigkeiten, die h?ufig Schwachstellen verstecken.“

Was sind undurchsichtige Softwareabh?ngigkeiten?

Es ist ein Begriff, der bereits bedrohlich genug klingt, und undurchsichtige Softwareabh?ngigkeiten sind wirklich problematisch. Softwareabh?ngigkeiten sind wesentliche Teile von kleineren

Datendienste-Software-Bibliotheken verwalten Datenbankverbindungen, Frameworks verwalten Benutzeroberfl?chen oder Module, die Teil externer Drittanbieter-Anwendungen sind. Nützliche Softwareabh?ngigkeiten sind transparent und leicht zu inspizieren. und undurchsichtig sind zwar funktionsf?hig, aber düster, wenn es darum geht, ihre Ursprünge und internen Komponenten zu enthüllen. Technisch gesehen bedeuten die Abh?ngigkeiten von undurchsichtigen Softwareanwendungen, dass Entwickler sie nicht "zuweisen" (und eine Verbindung zu ihnen herstellen k?nnen) über eine ?ffentliche Anwendungsprogrammierschnittstelle.

Laut McKinnon sind eine weitere erhebliche Bedrohung schnelle Injektionsangriffe, bei denen b?swillige Schauspieler KI -Inputs manipulieren, um unbeabsichtigte und gef?hrliche Verhaltensweisen zu erzwingen. Diese Arten von Schwachstellen sind schwer zu erkennen und k?nnen Vertrauen und Sicherheit in AI-betriebenen Anwendungen untergraben. Bei Deaktivierung schaffen solche Praktiken neue Angriffsfl?chen und erh?hen das Gesamtrisiko von Cyber ??-Vorf?llen. Organisationen müssen dies durch die Sicherung von KI -Entwicklungsumgebungen, die strenge überprüfung von Tools und die Sicherstellung der Entwickler, die die Unterstützung für die effektive Arbeit erhalten, voraus sein.

Der Weg zur Plattformisierung

"Um die Risiken einer nicht genehmigten KI-Verwendung effektiv zu bew?ltigen, müssen Unternehmen über fragmentierte Tools und Prozesse hinweg in Richtung eines einheitlichen Plattformansatzes hinausgehen. Dies bedeutet, dass die KI-Governance, Systemkontrollen und Entwickler-Workflows in ein einzelnes integriertes System konsolidiert werden. Ohne diese Sichtbarkeiten bieten Organisationen die Geschwindigkeit, um mit der Geschwindigkeit Schritt und den Umwelt zu schuppen.

Seine Vision von Plattformisation (und breiterer Plattformtechnik) erm?glicht es Unternehmen, konsistente Richtlinien für alle KI -Nutzungen anzuwenden, riskantes Verhalten frühzeitig zu identifizieren und den Entwicklern sichere, genehmigte KI -Funktionen in bestehenden Workflows zu bieten.

?Dies verringert die Reibung für Softwareentwickler und erm?glicht eine schnellere Arbeit, ohne die Sicherheit oder Konformit?t zu beeintr?chtigen. Anstatt mehrere getrennte Tools zu jonglieren, erhalten Unternehmen eine zentrale Sicht auf die AI -Aktivit?t, die überwachung, Prüfung und Reaktion auf Bedrohungen. Letztendlich leichter. Networks 'McKinnon.

Im schlimmsten Fall kann Shadow AI zu einer sogenannten Modellvergiftung (auch als Datenvergiftung bezeichnet) führen, ein Szenario, das von der Cloudflare der Anwendung und der API-Zuverl?ssigkeit beschrieben wird, als wenn ein Angreifer die Ausgaben eines KI- oder maschinellen Lernmodells durch Ver?nderung seiner Trainingsdaten manipuliert. Das Ziel eines KI-Modellgiftes ist es, die KI voreingenommene oder sch?dliche Ergebnisse zu erzielen, sobald die Verarbeitung von Inferenzberechnungen beginnt, die letztendlich KI-gesteuerte Erkenntnisse liefern.

Laut Mitchell Johnson , Chief Product Officer des Software Supply Chain Management Specialist Sonatype: ?Shadow AI enth?lt alle KI-Anwendungen oder -tool, die au?erhalb der IT- oder Governance-Frameworks einer Organisation verwendet werden. Assistenten, maschinelle Lernmodelle in pers?nlichen Konten aufbauen oder sich wiederholende Aufgaben mit inoffiziellen Skripten automatisieren. “

Johnson merkt an, dass es jetzt zunehmend auf den Anstieg der Fernarbeit erscheint, bei der Teams au?erhalb der traditionellen Aufsicht operieren und Unternehmen keine umfassende KI -Governance haben und politische Lücken schafft, die improvisierten.

Aus dem Schatten aus dem Schatten

Es gibt eindeutig ein Netzwerksystem, das mit der Schatten -KI verbunden ist. Immerhin ist es die erste Ausgabe, die von den Kommentatoren der Tech -Industrie angesprochen wird, die vor einer Form von Schatten warnt. Es gibt auch gr??ere Auswirkungen, einschlie?lich bestimmter IT -Teams, die einen unfairen Vorteil erwerben, oder einige Entwicklerteams, die Rogue AI einführen, die Verzerrungen und Halluzinationen verursachen.

Um eine meteorologische Binsenweisheit zu leihen, sind Schatten normalerweise nur w?hrend einer Hitzewelle gute Nachrichten… was normalerweise bedeutet, dass es eine Menge Luftfeuchtigkeit gibt, wobei Stürme m?glicherweise unterwegs sind.

Das obige ist der detaillierte Inhalt vonEin Licht auf die Schatten -KI leuchten. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Hei?e KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem v?llig kostenlosen KI-Gesichtstausch-Tool aus!

Hei?er Artikel

Hei?e Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Kimi K2: Das m?chtigste Open-Source-Agentenmodell

Jul 12, 2025 am 09:16 AM

Kimi K2: Das m?chtigste Open-Source-Agentenmodell

Jul 12, 2025 am 09:16 AM

Erinnern Sie sich an die Flut chinesischer Open-Source-Modelle, die die Genai-Industrie Anfang dieses Jahres gest?rt haben? W?hrend Deepseek die meisten Schlagzeilen machte, war Kimi K1.5 einer der herausragenden Namen in der Liste. Und das Modell war ziemlich cool.

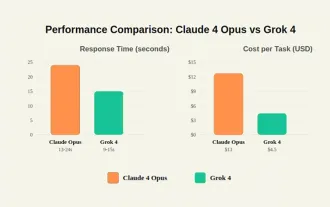

Grok 4 gegen Claude 4: Was ist besser?

Jul 12, 2025 am 09:37 AM

Grok 4 gegen Claude 4: Was ist besser?

Jul 12, 2025 am 09:37 AM

Bis Mitte 2025 heizt sich das KI ?Wettret“ auf, und Xai und Anthropic haben beide ihre Flaggschiff-Modelle GROK 4 und Claude 4 ver?ffentlicht. Diese beiden Modelle befinden

10 erstaunliche humanoide Roboter, die heute bereits unter uns gehen

Jul 16, 2025 am 11:12 AM

10 erstaunliche humanoide Roboter, die heute bereits unter uns gehen

Jul 16, 2025 am 11:12 AM

Aber wir müssen wahrscheinlich nicht einmal 10 Jahre warten, um einen zu sehen. Was als erste Welle wirklich nützlicher, menschlicher Maschinen angesehen werden k?nnte, ist bereits da. In den letzten Jahren wurden eine Reihe von Prototypen und Produktionsmodellen aus t herausgezogen

Context Engineering ist der neue ' Schnelltechnik

Jul 12, 2025 am 09:33 AM

Context Engineering ist der neue ' Schnelltechnik

Jul 12, 2025 am 09:33 AM

Bis zum Vorjahr wurde eine schnelle Engineering als entscheidende F?higkeit zur Interaktion mit gro?artigen Modellen (LLMs) angesehen. In jüngster Zeit sind LLM jedoch in ihren Argumentations- und Verst?ndnisf?higkeiten erheblich fortgeschritten. Natürlich unsere Erwartung

Leia's Imgsitary Mobile App bringt die 3D -Tiefe in allt?gliche Fotos

Jul 09, 2025 am 11:17 AM

Leia's Imgsitary Mobile App bringt die 3D -Tiefe in allt?gliche Fotos

Jul 09, 2025 am 11:17 AM

Aufgebaut auf Leia's propriet?rer neuronaler Tiefenmotor verarbeitet die App still Bilder und fügt die natürliche Tiefe zusammen mit simulierten Bewegungen hinzu - wie Pfannen, Zoome und Parallaxeffekte -, um kurze Video -Rollen zu erstellen, die den Eindruck erwecken, in die SCE einzusteigen

Was sind die 7 Arten von AI -Agenten?

Jul 11, 2025 am 11:08 AM

Was sind die 7 Arten von AI -Agenten?

Jul 11, 2025 am 11:08 AM

Stellen Sie sich vor, dass etwas Geformtes, wie ein KI -Motor, der bereit ist, ein detailliertes Feedback zu einer neuen Kleidungssammlung von Mailand oder automatische Marktanalyse für ein weltweit betriebenes Unternehmen zu geben, oder intelligentes Systeme, das eine gro?e Fahrzeugflotte verwaltet.

Diese KI -Modelle haben nicht die Sprache gelernt, sie lernten Strategie

Jul 09, 2025 am 11:16 AM

Diese KI -Modelle haben nicht die Sprache gelernt, sie lernten Strategie

Jul 09, 2025 am 11:16 AM

Eine neue Studie von Forschern am King's College London und der University of Oxford teilt die Ergebnisse dessen, was passiert ist, als OpenAI, Google und Anthropic in einem Cutthroat -Wettbewerb zusammengeworfen wurden, der auf dem iterierten Dilemma des Gefangenen basiert. Das war nein

Versteckte Befehlskrise: Forscher Game KI, um ver?ffentlicht zu werden

Jul 13, 2025 am 11:08 AM

Versteckte Befehlskrise: Forscher Game KI, um ver?ffentlicht zu werden

Jul 13, 2025 am 11:08 AM

Wissenschaftler haben eine clevere, aber alarmierende Methode aufgedeckt, um das System zu umgehen. Juli 2025 markierte die Entdeckung einer aufw?ndigen Strategie, bei der Forscher unsichtbare Anweisungen in ihre akademischen Einreichungen eingefügt haben - diese verdeckten Richtlinien waren Schwanz