Datenbank

Datenbank

phpMyAdmin

phpMyAdmin

Was sind die verschiedenen Authentifizierungstypen (z. B. Cookie, HTTP, Config, Signon), die von PhpMyAdmin unterstützt werden?

Was sind die verschiedenen Authentifizierungstypen (z. B. Cookie, HTTP, Config, Signon), die von PhpMyAdmin unterstützt werden?

Was sind die verschiedenen Authentifizierungstypen (z. B. Cookie, HTTP, Config, Signon), die von PhpMyAdmin unterstützt werden?

Jul 17, 2025 am 02:21 AMPHPMYADMIN unterstützt eine Vielzahl von Authentifizierungstypen, haupts?chlich einschlie?lich der Cookie -Authentifizierung, der HTTP -Authentifizierung, der Konfigurationsauthentifizierung und der Signon -Authentifizierung. Die Cookie -Authentifizierung speichert Anmeldeinformationen vorübergehend über Sitzungs Cookies und erfordert das Einstellen von Blowfish -Schlüssel in der Konfiguration. Die HTTP -Authentifizierung verwendet einen Browser, um die Anmeldung zu er?ffnen, und übertr?gt die Anmeldeinformationen über HTTP -Header. Config authentication hardcodes Der Benutzername und Kennwort in der Konfigurationsdatei, geeignet für Testumgebungen, ist jedoch nicht sicher. Die Signon -Authentifizierung unterstützt die Integration in externe Systeme und erfordert benutzerdefinierte Anmeldeskripte. Andere Typen umfassen eine erweiterte Anmeldung, die eine manuelle Auswahl der Server erm?glicht und den Verweigerungsmodus basierend auf der IP -Steuerung erm?glicht. Jeder Typ eignet sich für verschiedene Sicherheits- und Nutzungsszenarien.

PHPMYADMIN unterstützt mehrere Authentifizierungstypen, die feststellen, wie Benutzer sich anmelden und beim Zugriff auf das Tool authentifiziert werden. Diese Authentifizierungstypen sind in der Datei config.inc.php konfiguriert und steuern, wie phpmyadmin mit dem MySQL- oder MariADB -Server für die Benutzeranmeldung interagiert.

Hier sind die unterstützten Hauptauthentifizierungstypen:

1. Cookie Authentifizierung ( cookie )

Dies ist eine der am h?ufigsten verwendeten Authentifizierungsmethoden in phpMyadmin. Wenn Sie die Cookie -Authentifizierung verwenden, werden Sie jedes Mal, wenn Sie sich anmelden, aufgefordert, einen Benutzernamen und ein Passwort einzugeben, und PhpMyAdmin speichert Ihre Anmeldeinformationen w?hrend des Anmeldesvorgangs (nicht auf der Festplatte) in einem Sitzungs -Cookie.

- Es ist sicherer als Konfiguration, da es tats?chlich Anmeldung erfordert

- Verwendet PHP -Sitzungen, um Anmeldeinformationen vorübergehend zu speichern

- Empfohlen, wenn Sie phpmyadmin ?ffentlich aufdecken

Um Cookie Auth zu aktivieren, müssen Sie in Ihrer Konfiguration ein Blowfish -Geheimnis festlegen:

$ cfg ['blowfish_secret'] = 'your_secret_here'; // muss 32 Zeichen lang sein

Sie werden auch festlegen:

$ cfg ['Server'] [$ i] ['auth_type'] = 'Cookie';

2. HTTP -Authentifizierung ( http )

Diese Methode verwendet die HTTP -Basisauthentifizierung, um Benutzer für einen Benutzernamen und ein Kennwort zu fordern, bevor sie überhaupt die PhpMyAdmin -Schnittstelle erreichen. Die Anmeldeinformationen werden über die HTTP -Header übergeben.

- Login-Popup auf Browser-Ebene

- Anmeldeinformationen, die nicht über HTML -Formulare gesendet werden

- Kann mit der Webserver -Authentifizierung kombiniert werden (z. B. Apache Htpasswd)

Verwenden Sie diese Zeile in Ihrer Konfiguration:

$ cfg ['Server'] [$ i] ['auth_type'] = 'http';

Hinweis: Diese Methode kann weniger bequem sein, wenn Sie mehrere Server verwalten oder ein einheitliches Anmeldeerlebnis innerhalb von PhpMyAdmin selbst wünschen.

3. Konfigurationsauthentifizierung ( config )

In der Konfigurationsauthentifizierung sind der Benutzername und das Kennwort direkt in die Datei config.inc.php .

- Keine Anmeldebildschirmshow

- Melden Sie sich automatisch als konfigurierter Benutzer an

- Schnell und einfach, aber sehr unsicher für Produktionsumgebungen

Typischer Setup:

$ cfg ['Server'] [$ i] ['auth_type'] = 'config'; $ cfg ['Server'] [$ i] ['Benutzer'] = 'root'; $ cfg ['Server'] [$ i] ['Passwort'] = 'dein_password';

WARNUNG : Verwenden Sie dies niemals bei ?ffentlich ausgerichteten Installationen-jeder, der auf PHPMYADMIN zugreifen kann, verfügt automatisch über einen vollst?ndigen Datenbankzugriff.

4. Signon Authentifizierung ( signon )

Dies ist ein spezieller Modus, der die Integration mit externen Authentifizierungssystemen erm?glicht. Sie k?nnen es verwenden, wenn Sie Benutzer über ein benutzerdefiniertes Skript oder ein einzelnes Sign-On-System authentifizieren m?chten.

- Erfordert das Einrichten eines PHP -Skripts, um die Anmeldelogik zu verarbeiten

- Nützlich zum Einbetten von Phpmyadmin in eine vorhandene App mit einem eigenen Auth -System

- Am flexibelsten, braucht aber zus?tzliche Entwicklungsarbeit

Grundlegendes Beispiel:

$ cfg ['Server'] [$ i] ['auth_type'] = 'Signon'; $ cfg ['Server'] [$ i] ['SignonSession'] = 'CustomAuthSessionName'; $ cfg ['Server'] [$ i] ['Signonurl'] = 'https: //your-app/login.php';

Ihre Bewerbung muss die Sitzung verwalten und den richtigen Benutzernamen/das richtige Kennwort einführen, bevor er an PhpMyAdmin weiterleitet.

Andere Typen

Es gibt auch ein paar weniger h?ufig verwendete Typen:

- Erweiterte Anmeldung (

advanced) : Erm?glicht die Auswahl eines Servers und die manuelle Eingabe von Anmeldeinformationen, die für Multi-Server-Einstellungen nützlich sind. - Leugnen (

deny/allow) : kein Authentifizierungstyp an sich, sondern in Bezug auf IP-basierte Zugriffskontrolle.

Jeder Authentifizierungstyp erfüllt unterschiedliche Sicherheits- und Benutzerfreundlichkeitsanforderungen. Für die meisten typischen Einstellungen ist die Cookie -Authentifizierung das beste Gleichgewicht zwischen Benutzerfreundlichkeit und Sicherheit.

Grunds?tzlich ist das.

Das obige ist der detaillierte Inhalt vonWas sind die verschiedenen Authentifizierungstypen (z. B. Cookie, HTTP, Config, Signon), die von PhpMyAdmin unterstützt werden?. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Hei?e KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem v?llig kostenlosen KI-Gesichtstausch-Tool aus!

Hei?er Artikel

Hei?e Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

So deaktivieren Sie die Authentifizierung beim privaten Surfen in Safari: Anleitung für iOS 17

Sep 11, 2023 pm 06:37 PM

So deaktivieren Sie die Authentifizierung beim privaten Surfen in Safari: Anleitung für iOS 17

Sep 11, 2023 pm 06:37 PM

Mit iOS 17 hat Apple mehrere neue Datenschutz- und Sicherheitsfunktionen in sein mobiles Betriebssystem eingeführt, darunter die M?glichkeit, eine zweistufige Authentifizierung für private Browser-Tabs in Safari zu verlangen. Hier erfahren Sie, wie es funktioniert und wie Sie es ausschalten. Wenn Sie auf einem iPhone oder iPad mit iOS 17 oder iPadOS 17 eine Registerkarte ?Privates Surfen“ in Safari ge?ffnet haben und dann die Sitzung oder App beenden, erfordert der Browser von Apple jetzt eine Face ID/TouchID-Authentifizierung oder einen Passcode, um erneut darauf zugreifen zu k?nnen. Mit anderen Worten: Wenn jemand Ihr entsperrtes iPhone oder iPad in die H?nde bekommt, kann er es trotzdem nicht ansehen, ohne Ihren Passcode zu kennen

So implementieren Sie Single Sign-On in PHP

Jun 11, 2023 pm 07:01 PM

So implementieren Sie Single Sign-On in PHP

Jun 11, 2023 pm 07:01 PM

Single Sign-On (SSO) ist ein Authentifizierungsmechanismus, der es Benutzern erm?glicht, sich über mehrere Anwendungen und Websites hinweg mit einem einzigen Satz von Anmeldeinformationen, wie einem Benutzernamen und einem Passwort, zu authentifizieren. Dieser Mechanismus kann die Benutzererfahrung und Effizienz verbessern und gleichzeitig die Sicherheit erh?hen. In PHP erfordert die Implementierung von Single Sign-On einige spezifische Methoden. Im Folgenden stellen wir vor, wie man Single Sign-On in PHP implementiert. Wir werden es in die folgenden Schritte unterteilen: Erstellen Sie ein Benutzerauthentifizierungszentrum (AuthenticationCenter) mit OAuth2

Implementierung der Benutzerauthentifizierung mithilfe von Middleware im Slim-Framework

Jul 29, 2023 am 10:22 AM

Implementierung der Benutzerauthentifizierung mithilfe von Middleware im Slim-Framework

Jul 29, 2023 am 10:22 AM

Implementierung der Benutzerauthentifizierung mithilfe von Middleware im Slim-Framework Mit der Entwicklung von Webanwendungen ist die Benutzerauthentifizierung zu einem entscheidenden Merkmal geworden. Um die pers?nlichen Informationen und sensiblen Daten der Benutzer zu schützen, ben?tigen wir eine zuverl?ssige Methode zur überprüfung der Identit?t des Benutzers. In diesem Artikel stellen wir vor, wie Sie die Benutzerauthentifizierung mithilfe der Middleware des Slim-Frameworks implementieren. Das Slim-Framework ist ein leichtes PHP-Framework, das eine einfache und schnelle M?glichkeit zum Erstellen von Webanwendungen bietet. Eine der leistungsstarken Funktionen ist die Mitte

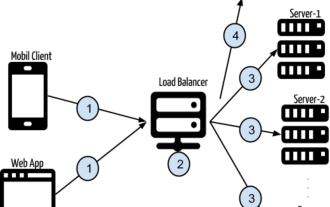

Tokenbasierte Authentifizierung mit Angular und Node

Sep 01, 2023 pm 02:01 PM

Tokenbasierte Authentifizierung mit Angular und Node

Sep 01, 2023 pm 02:01 PM

Die Authentifizierung ist einer der wichtigsten Teile jeder Webanwendung. In diesem Tutorial werden tokenbasierte Authentifizierungssysteme und ihre Unterschiede zu herk?mmlichen Anmeldesystemen erl?utert. Am Ende dieses Tutorials sehen Sie eine voll funktionsf?hige Demo, die in Angular und Node.js geschrieben wurde. Traditionelle Authentifizierungssysteme Bevor wir zu tokenbasierten Authentifizierungssystemen übergehen, werfen wir einen Blick auf traditionelle Authentifizierungssysteme. Der Benutzer gibt seinen Benutzernamen und sein Passwort im Anmeldeformular ein und klickt auf ?Anmelden“. Nachdem Sie die Anfrage gestellt haben, authentifizieren Sie den Benutzer im Backend, indem Sie die Datenbank abfragen. Wenn die Anfrage gültig ist, wird eine Sitzung mit den aus der Datenbank erhaltenen Benutzerinformationen erstellt und die Sitzungsinformationen werden im Antwortheader zurückgegeben, sodass die Sitzungs-ID im Browser gespeichert wird. Bietet Zugriff auf Anwendungen, die unterliegen

Verwendung von JWT zur Implementierung der Authentifizierung in Beego

Jun 22, 2023 pm 12:44 PM

Verwendung von JWT zur Implementierung der Authentifizierung in Beego

Jun 22, 2023 pm 12:44 PM

Mit der rasanten Entwicklung des Internets und des mobilen Internets erfordern immer mehr Anwendungen eine Authentifizierung und Berechtigungskontrolle, und JWT (JSON Web Token) wird als einfacher Authentifizierungs- und Autorisierungsmechanismus h?ufig in WEB-Anwendungen verwendet. Beego ist ein MVC-Framework, das auf der Go-Sprache basiert und die Vorteile von Effizienz, Einfachheit und Skalierbarkeit bietet. In diesem Artikel wird die Verwendung von JWT zur Implementierung der Authentifizierung in Beego vorgestellt. 1. Einführung in JWT JSONWebToken (JWT) ist ein

So verwenden Sie Berechtigungskontrolle und Authentifizierung in C#

Oct 09, 2023 am 11:01 AM

So verwenden Sie Berechtigungskontrolle und Authentifizierung in C#

Oct 09, 2023 am 11:01 AM

Für die Verwendung der Berechtigungskontrolle und Authentifizierung in C# sind spezifische Codebeispiele erforderlich. Im heutigen Internetzeitalter haben Fragen der Informationssicherheit zunehmend Beachtung gefunden. Um die Sicherheit von Systemen und Daten zu schützen, sind Berechtigungskontrolle und Authentifizierung zu einem wesentlichen Bestandteil von Entwicklern geworden. Als h?ufig verwendete Programmiersprache bietet C# eine Fülle von Funktionen und Klassenbibliotheken, die uns bei der Implementierung der Berechtigungskontrolle und Authentifizierung unterstützen. Unter Berechtigungskontrolle versteht man die Beschr?nkung des Zugriffs eines Benutzers auf bestimmte Ressourcen basierend auf der Identit?t, Rolle, Berechtigungen usw. des Benutzers. Eine g?ngige Methode zur Implementierung der Berechtigungskontrolle ist:

Wie die Uniapp-Anwendung Gesichtserkennung und Identit?tsprüfung implementiert

Oct 18, 2023 am 08:03 AM

Wie die Uniapp-Anwendung Gesichtserkennung und Identit?tsprüfung implementiert

Oct 18, 2023 am 08:03 AM

Wie Uniapp-Anwendungen Gesichtserkennung und Identit?tsüberprüfung implementieren In den letzten Jahren sind Gesichtserkennung und Identit?tsüberprüfung mit der rasanten Entwicklung der Technologie der künstlichen Intelligenz in vielen Anwendungen zu wichtigen Funktionen geworden. Bei der Uniapp-Entwicklung k?nnen wir die von der UniCloud-Cloudentwicklung bereitgestellten Cloud-Funktionen und Uni-App-Plug-Ins verwenden, um Gesichtserkennung und Identit?tsprüfung zu implementieren. 1. Vorbereitungen für die Implementierung der Gesichtserkennung Zun?chst müssen wir das Uni-App-Plugin uview-ui einführen und zur manifest.jso des Projekts hinzufügen

Best Practices für die Verwendung von OAuth2 zur Authentifizierung in Go

Jun 17, 2023 pm 12:13 PM

Best Practices für die Verwendung von OAuth2 zur Authentifizierung in Go

Jun 17, 2023 pm 12:13 PM

Best Practices für die Verwendung von OAuth2 zur Authentifizierung in der Go-Sprache Die Verwendung von OAuth2 zur Benutzerauthentifizierung ist in modernen Webanwendungen weit verbreitet. Hierbei handelt es sich um ein Standardprotokoll, das den autorisierten Zugriff auf geschützte Ressourcen durch Drittanwendungen erm?glicht. Die Go-Sprache verfügt über leistungsstarke Bibliotheken, die OAuth2 unterstützen, sodass Entwickler den OAuth2-Prozess einfach implementieren k?nnen. Allerdings ist die korrekte Verwendung des OAuth2-Protokolls nicht einfach. Ziel dieses Artikels ist es, Informationen zur Verwendung von OAuth2 für die Identit?t in der Go-Sprache bereitzustellen