Betrieb und Instandhaltung

Betrieb und Instandhaltung

Betrieb und Wartung von Linux

Betrieb und Wartung von Linux

Was soll ich tun, wenn meine Website angegriffen wird? So finden Sie die Quelle von Website-Schwachstellenangriffen

Was soll ich tun, wenn meine Website angegriffen wird? So finden Sie die Quelle von Website-Schwachstellenangriffen

Was soll ich tun, wenn meine Website angegriffen wird? So finden Sie die Quelle von Website-Schwachstellenangriffen

Jun 25, 2019 pm 03:51 PM

Viele Unternehmenswebsites wurden angegriffen, was dazu führte, dass die Website zu anderen Websites wechselte, insbesondere zu einigen Lotterie- und anderen illegalen Websites. Einige Websites wurden sogar angegriffen und konnten nicht ge?ffnet werden, und Kunden konnten dies nicht tun Zugriff auf die Homepage, was zu gro?en wirtschaftlichen Verlusten für Kunden führt, um nach L?sungen zur Verhinderung von Website-Angriffen zu suchen . Quellen und erkennen Schwachstellen in der Website, um zu verhindern, dass die Website erneut angegriffen wird.

Nachdem die Website gehackt und angegriffen wurde, müssen wir zun?chst überprüfen, die Zugriffsprotokolle der Website zu packen und zu komprimieren, sie vollst?ndig zu speichern und sie entsprechend dem Zeitpunkt des vom Kunden gemeldeten Problems aufzuzeichnen. die Merkmale des Angriffs usw. Anschlie?end werden die Website-Protokolle einzeln analysiert. Das Website-Zugriffsprotokoll zeichnet die Besuche aller Benutzer auf der Website sowie die besuchten Seiten und die Fehlermeldungen auf der Website auf, was uns bei der Suche helfen kann die Quelle des Angriffs und die Schwachstellen der Website. Sie k?nnen auch die Schwachstellen der Website herausfinden und beheben.

Nehmen wir als Beispiel die Website eines bestimmten Unternehmenskunden vor einiger Zeit: Schauen Sie sich zun?chst diesen Protokolldatensatz an:

2019-06-03 00:01:18 W3SVC6837 202.85.214.117 GET / Review.aspx class=1&byid=23571

80 - 101.89.239.230 Mozilla/5.0+(Windows+NT+6.1;+WOW64;+Trident/7.0;+SLCC2;+.NE

T+CLR+2.0.50727;+.NET+CLR+3.5.30729;+.NET+CLR+3.0.30729;+Media+Center+PC+6

.0;+.NET4. 0C ;+.NET4.0E;+InfoPath.3;+rv:11.0)+like+Gecko 200 0 0

Durch das obige Website-Zugriffsprotokoll k?nnen wir die Zugriffs-IP des Benutzers und die Uhrzeit sehen Der Zeitpunkt des Zugriffs auf die Website, das verwendete Windows-System, die verwendete Browserversion und der Status des Zugriffs auf die Website werden deutlich angegeben. Wie kann man also nach einem Angriff auf die Website die Protokolle überprüfen, um die Spuren des Angriffs aufzuspüren?

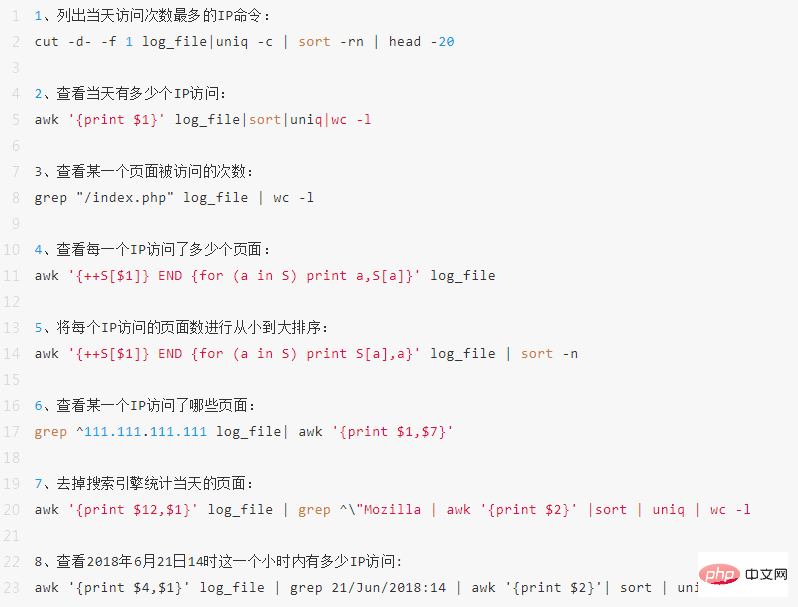

Zun?chst müssen wir mit dem Kunden kommunizieren, um den konkreten Zeitraum zu ermitteln, in dem die Website angegriffen wurde, den Umfang des Protokolls zeitlich einzugrenzen, die Website-Protokolle einzeln zu überprüfen und auch zu erkennen Suchen Sie nach den auf der Website vorhandenen Trojaner-Dateinamen, durchsuchen Sie die Protokolle, finden Sie den Dateinamen und verfolgen Sie dann die IP des Angreifers. Verwenden Sie die oben genannten Hinweise, um die Quelle des Angriffs und die Schwachstellen der Website zu ermitteln. Das Tool zum ?ffnen von Protokollen verwendet den Editor. Einige Websites verwenden Linux-Server und Sie k?nnen einige Linux-Befehle zum Anzeigen von Protokollen verwenden. Die spezifischen Befehle lauten wie folgt:

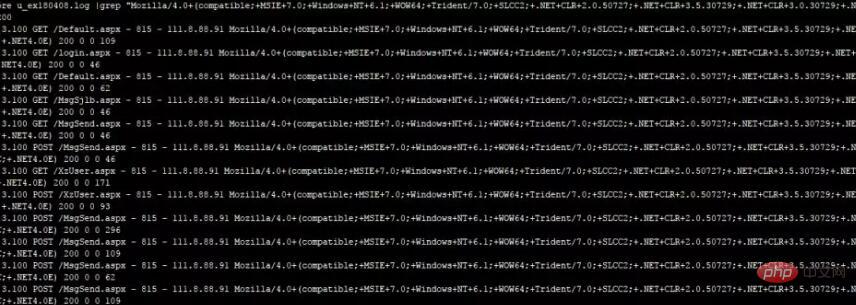

Eine Webshell-Trojanerdatei wurde auf die Website eines Kunden hochgeladen, indem er auf die Skriptdatei zugegriffen hat. Durch Klicken auf die Website wurde von Baidu aus gesprungen Der Kunde selbst erlitt aufgrund der Baidu-Werbung schwere Verluste und fand uns bei SINE Security. Wir extrahierten die Zugriffsprotokolle der Website basierend auf den Angriffsmerkmalen des Kunden und verfolgten die Angriffsquelle der Website sowie die Schwachstellen auf der Website. Wir haben die Zugriffsdatens?tze aller Benutzer-IPs an diesem Tag überprüft. Zuerst haben wir die Webshell-Datei im Stammverzeichnis der Website manuell überprüft. Wir haben das Protokoll über die demo.php durchsucht und festgestellt, dass es eine IP gab, die st?ndig vorhanden war Beim Zugriff auf die Datei haben wir alle Zugriffsdatens?tze dieser IP extrahiert und analysiert und festgestellt, dass der Angreifer die Upload-Seite der Website besucht und die Website-Trojaner-Hintertür über die Upload-Funktion hochgeladen hat.

Eine Webshell-Trojanerdatei wurde auf die Website eines Kunden hochgeladen, indem er auf die Skriptdatei zugegriffen hat. Durch Klicken auf die Website wurde von Baidu aus gesprungen Der Kunde selbst erlitt aufgrund der Baidu-Werbung schwere Verluste und fand uns bei SINE Security. Wir extrahierten die Zugriffsprotokolle der Website basierend auf den Angriffsmerkmalen des Kunden und verfolgten die Angriffsquelle der Website sowie die Schwachstellen auf der Website. Wir haben die Zugriffsdatens?tze aller Benutzer-IPs an diesem Tag überprüft. Zuerst haben wir die Webshell-Datei im Stammverzeichnis der Website manuell überprüft. Wir haben das Protokoll über die demo.php durchsucht und festgestellt, dass es eine IP gab, die st?ndig vorhanden war Beim Zugriff auf die Datei haben wir alle Zugriffsdatens?tze dieser IP extrahiert und analysiert und festgestellt, dass der Angreifer die Upload-Seite der Website besucht und die Website-Trojaner-Hintertür über die Upload-Funktion hochgeladen hat.

Weitere Linux-Artikel finden Sie in der Spalte

Weitere Linux-Artikel finden Sie in der Spalte

, um mehr darüber zu erfahren!

Das obige ist der detaillierte Inhalt vonWas soll ich tun, wenn meine Website angegriffen wird? So finden Sie die Quelle von Website-Schwachstellenangriffen. Für weitere Informationen folgen Sie bitte anderen verwandten Artikeln auf der PHP chinesischen Website!

Hei?e KI -Werkzeuge

Undress AI Tool

Ausziehbilder kostenlos

Undresser.AI Undress

KI-gestützte App zum Erstellen realistischer Aktfotos

AI Clothes Remover

Online-KI-Tool zum Entfernen von Kleidung aus Fotos.

Clothoff.io

KI-Kleiderentferner

Video Face Swap

Tauschen Sie Gesichter in jedem Video mühelos mit unserem v?llig kostenlosen KI-Gesichtstausch-Tool aus!

Hei?er Artikel

Hei?e Werkzeuge

Notepad++7.3.1

Einfach zu bedienender und kostenloser Code-Editor

SublimeText3 chinesische Version

Chinesische Version, sehr einfach zu bedienen

Senden Sie Studio 13.0.1

Leistungsstarke integrierte PHP-Entwicklungsumgebung

Dreamweaver CS6

Visuelle Webentwicklungstools

SublimeText3 Mac-Version

Codebearbeitungssoftware auf Gottesniveau (SublimeText3)

Pufferüberlauf-Schwachstelle in Java und ihr Schaden

Aug 09, 2023 pm 05:57 PM

Pufferüberlauf-Schwachstelle in Java und ihr Schaden

Aug 09, 2023 pm 05:57 PM

Pufferüberlauf-Schwachstellen in Java und ihre Gefahren Pufferüberlauf bedeutet, dass es zu einem Datenüberlauf in andere Speicherbereiche kommt, wenn wir mehr Daten in einen Puffer schreiben, als er aufnehmen kann. Dieses überlaufverhalten wird h?ufig von Hackern ausgenutzt, was zu schwerwiegenden Folgen wie abnormaler Codeausführung und Systemabsturz führen kann. In diesem Artikel werden Pufferüberlauf-Schwachstellen und deren Schaden in Java vorgestellt und Codebeispiele gegeben, um den Lesern ein besseres Verst?ndnis zu erleichtern. Zu den in Java weit verbreiteten Pufferklassen geh?ren ByteBuffer, CharBuffer und ShortB

Wie k?nnen h?ufig auftretende Datei-Upload-Schwachstellen in der PHP-Sprachentwicklung behoben werden?

Jun 10, 2023 am 11:10 AM

Wie k?nnen h?ufig auftretende Datei-Upload-Schwachstellen in der PHP-Sprachentwicklung behoben werden?

Jun 10, 2023 am 11:10 AM

Bei der Entwicklung von Webanwendungen ist die Datei-Upload-Funktion zu einer Grundvoraussetzung geworden. Mit dieser Funktion k?nnen Benutzer ihre eigenen Dateien auf den Server hochladen und diese dann auf dem Server speichern oder verarbeiten. Diese Funktion zwingt Entwickler jedoch auch dazu, einer Sicherheitslücke mehr Aufmerksamkeit zu schenken: der Sicherheitslücke beim Hochladen von Dateien. Angreifer k?nnen den Server angreifen, indem sie sch?dliche Dateien hochladen, wodurch der Server unterschiedlich stark besch?digt wird. Die PHP-Sprache ist eine der in der Webentwicklung am h?ufigsten verwendeten Sprachen, und Sicherheitslücken beim Hochladen von Dateien geh?ren ebenfalls zu den h?ufigsten Sicherheitsproblemen. In diesem Artikel wird vorgestellt

Jailbreaken Sie jedes gro?e Modell in 20 Schritten! Weitere ?Oma-Lücken' werden automatisch entdeckt

Nov 05, 2023 pm 08:13 PM

Jailbreaken Sie jedes gro?e Modell in 20 Schritten! Weitere ?Oma-Lücken' werden automatisch entdeckt

Nov 05, 2023 pm 08:13 PM

In weniger als einer Minute und nicht mehr als 20 Schritten k?nnen Sie Sicherheitsbeschr?nkungen umgehen und ein gro?es Modell erfolgreich jailbreaken! Und es ist nicht erforderlich, die internen Details des Modells zu kennen – es müssen lediglich zwei Black-Box-Modelle interagieren, und die KI kann die KI vollautomatisch angreifen und gef?hrliche Inhalte aussprechen. Ich habe geh?rt, dass die einst beliebte ?Oma-Lücke“ behoben wurde: Welche Reaktionsstrategie sollte künstliche Intelligenz angesichts der ?Detektiv-Lücke“, der ?Abenteurer-Lücke“ und der ?Schriftsteller-Lücke“ verfolgen? Nach einer Angriffswelle konnte GPT-4 es nicht ertragen und sagte direkt, dass es das Wasserversorgungssystem vergiften würde, solange ... dies oder das. Der Schlüssel liegt darin, dass es sich lediglich um eine kleine Welle von Schwachstellen handelt, die vom Forschungsteam der University of Pennsylvania aufgedeckt wurden. Mithilfe ihres neu entwickelten Algorithmus kann die KI automatisch verschiedene Angriffsaufforderungen generieren. Forscher sagen, dass diese Methode besser ist als die bisherige

Schwachstellen und Schutzma?nahmen des Komma-Operators in Java

Aug 10, 2023 pm 02:21 PM

Schwachstellen und Schutzma?nahmen des Komma-Operators in Java

Aug 10, 2023 pm 02:21 PM

übersicht über Schwachstellen und Abwehrma?nahmen bei Komma-Operatoren in Java: In der Java-Programmierung verwenden wir h?ufig den Komma-Operator, um mehrere Operationen gleichzeitig auszuführen. Manchmal übersehen wir jedoch m?glicherweise einige potenzielle Schwachstellen des Kommaoperators, die zu unerwarteten Ergebnissen führen k?nnen. In diesem Artikel werden die Schwachstellen des Kommaoperators in Java vorgestellt und entsprechende Schutzma?nahmen bereitgestellt. Verwendung des Kommaoperators: Die Syntax des Kommaoperators in Java lautet expr1, expr2, was als Sequenzoperator bezeichnet werden kann. Seine Funktion besteht darin, zun?chst ex zu berechnen

Das OpenAI DALL-E 3-Modell weist eine Schwachstelle auf, die ?unangemessene Inhalte' generiert. Ein Microsoft-Mitarbeiter hat dies gemeldet und wurde mit einer ?Knebelverfügung' belegt.

Feb 04, 2024 pm 02:40 PM

Das OpenAI DALL-E 3-Modell weist eine Schwachstelle auf, die ?unangemessene Inhalte' generiert. Ein Microsoft-Mitarbeiter hat dies gemeldet und wurde mit einer ?Knebelverfügung' belegt.

Feb 04, 2024 pm 02:40 PM

Laut Nachrichten vom 2. Februar hat Shane Jones, Manager der Software-Engineering-Abteilung von Microsoft, kürzlich eine Schwachstelle im DALL-E3-Modell von OpenAI entdeckt, die angeblich in der Lage sein soll, eine Reihe unangemessener Inhalte zu generieren. Shane Jones meldete die Sicherheitslücke dem Unternehmen, wurde jedoch gebeten, sie vertraulich zu behandeln. Letztendlich beschloss er jedoch, die Verwundbarkeit nach au?en zu offenbaren. ▲B(niǎo)ildquelle: Von ShaneJones ver?ffentlichter Bericht Auf dieser Website wurde festgestellt, dass ShaneJones im Dezember letzten Jahres durch unabh?ngige Untersuchungen eine Schwachstelle im DALL-E3-Modell von OpenAI-textgenerierten Bildern entdeckt hat. Diese Sicherheitslücke kann die AI Guardrail (AIGuardrail) umgehen, was zur Generierung einer Reihe unangemessener NSFW-Inhalte führt. Diese Entdeckung erregte gro?e Aufmerksamkeit

Sicherheitslücke bei der HTTP-Antwortaufteilung in Java und deren Behebung

Aug 08, 2023 am 08:19 AM

Sicherheitslücke bei der HTTP-Antwortaufteilung in Java und deren Behebung

Aug 08, 2023 am 08:19 AM

Zusammenfassung der Schwachstellen bei der Aufteilung von HTTP-Antworten in Java und deren Behebungen: In Java-Webanwendungen sind Schwachstellen bei der Aufteilung von HTTP-Antworten eine h?ufige Sicherheitsbedrohung. In diesem Artikel werden das Prinzip und die Auswirkungen der Schwachstelle bei der Aufteilung von HTTP-Antworten sowie die Behebung der Schwachstelle vorgestellt. Au?erdem werden Codebeispiele verwendet, um Entwicklern dabei zu helfen, solche Sicherheitsbedrohungen besser zu verstehen und zu verhindern. Einleitung Das HTTP-Protokoll ist eines der am h?ufigsten verwendeten Protokolle in Webanwendungen. Die Kommunikation erfolgt über HTTP-Anfragen und HTTP-Antworten, um die Interaktion mit dem Webserver bereitzustellen.

Verbesserung der Linux-Serversicherheit: H?ufige Sicherheitslücken und deren Behebung

Sep 11, 2023 pm 05:10 PM

Verbesserung der Linux-Serversicherheit: H?ufige Sicherheitslücken und deren Behebung

Sep 11, 2023 pm 05:10 PM

Verbesserung der Sicherheit von Linux-Servern: H?ufige Sicherheitslücken und Reparaturmethoden Mit der rasanten Entwicklung des Internets sind Linux-Server für viele Unternehmen und Einzelpersonen zur ersten Wahl geworden. Allerdings steht die Sicherheit von Linux-Servern auch vor verschiedenen Herausforderungen und Bedrohungen. Um die Serversicherheit zu gew?hrleisten, müssen Administratoren h?ufig auftretende Sicherheitslücken verstehen und geeignete Ma?nahmen ergreifen, um sie zu beheben. In diesem Artikel werden einige h?ufige Sicherheitslücken und Korrekturen vorgestellt, um Administratoren dabei zu helfen, die Sicherheit von Linux-Servern zu verbessern. Schwache Passw?rter Schwache Passw?rter sind eine h?ufige Ursache für Serversicherheitsverst??e

Hacken Sie das Telefon eines Attent?ters in 40 Minuten

Jul 20, 2024 pm 06:11 PM

Hacken Sie das Telefon eines Attent?ters in 40 Minuten

Jul 20, 2024 pm 06:11 PM

Laut mit der Angelegenheit vertrauten Personen hat Cellebrite, ein israelisches Unternehmen für die Forensik mobiler Ger?te, dem FBI eine Evaluierungsversion eines Programms zum Knacken von Mobiltelefonen zur Verfügung gestellt, das noch nicht ver?ffentlicht wurde und sich noch in internen Tests befindet Spezialger?t in weniger als 40 Minuten Das Mobiltelefon des Trump-Attent?ters Thomas Matthew Crooks. Agenten des FBI-Büros in Pittsburgh nutzten zun?chst ein im Handel erh?ltliches Cellebrite-Tool, um Crooks' Telefon zu entsperren, hatten jedoch keinen Erfolg. Also wurde das Telefon an diesem Tag an das FBI-Hauptquartier in Quantico geschickt, nachdem die Mitarbeiter des Hauptquartiers den Support für Gro?kunden kontaktiert hatten. Cellebrite stellte ein unver?ffentlichtes Entsperrtool zur Verfügung, mit dem die Ermittler das Telefon mit 40 Jahren entsperren konnten