Tutoriel système

Tutoriel système

Linux

Linux

7 fa?ons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

7 fa?ons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

7 fa?ons de vous aider à vérifier la date d'enregistrement des utilisateurs Linux

Aug 24, 2024 am 07:31 AM

Saviez-vous comment vérifier la date de création d'un compte sous Linux ? Si vous le savez, que pouvez-vous faire ?

As-tu réussi ? Si oui, comment faire ?

Fondamentalement, les systèmes Linux ne suivent pas ces informations, alors quelles sont les autres fa?ons d'obtenir ces informations ?

Vous vous demandez peut-être pourquoi je vérifie cela??

Oui, dans certains cas, vous devrez peut-être revoir ces informations et elles vous seront utiles à ce moment-là.

Vous pouvez utiliser les 7 méthodes suivantes pour vérifier.

- Utilisez /var/log/secure

- Utilisez l'outil aureport

- Utilisez .bash_logout

- Utilisez la commande chage

- Utilisez la commande useradd

- Utilisez la commande passwd

- Utilisez la dernière commande

Il stocke tous les messages liés à la sécurité, y compris les échecs d'authentification et les privilèges autorisés. Il suit également les connexions sudo, les connexions SSH et autres journaux d'erreurs via le démon de sécurité du système.

# grep prakash /var/log/secure Apr 12 04:07:18 centos.2daygeek.com useradd[21263]: new group: name=prakash, GID=501 Apr 12 04:07:18 centos.2daygeek.com useradd[21263]: new user: name=prakash, UID=501, GID=501, home=/home/prakash, shell=/bin/bash Apr 12 04:07:34 centos.2daygeek.com passwd: pam_unix(passwd:chauthtok): password changed for prakash Apr 12 04:08:32 centos.2daygeek.com sshd[21269]: Accepted password for prakash from 103.5.134.167 port 60554 ssh2 Apr 12 04:08:32 centos.2daygeek.com sshd[21269]: pam_unix(sshd:session): session opened for user prakash by (uid=0)

aureport peut générer des rapports récapitulatifs et en colonnes basés sur les enregistrements d'événements enregistrés dans les journaux d'audit. Par défaut, il interroge tous les fichiers audit.log du répertoire /var/log/audit/ pour créer des rapports.

# aureport --auth | grep prakash 46. 04/12/2018 04:08:32 prakash 103.5.134.167 ssh /usr/sbin/sshd yes 288 47. 04/12/2018 04:08:32 prakash 103.5.134.167 ssh /usr/sbin/sshd yes 291

.bash_logout dans le répertoire personnel a une signification particulière pour bash. Il fournit un moyen d'exécuter des commandes lorsque l'utilisateur quitte le système.

Nous pouvons afficher la date de changement de .bash_logout dans le répertoire personnel de l'utilisateur. Ce fichier est créé lorsque l'utilisateur se déconnecte pour la première fois.

# stat /home/prakash/.bash_logout File: `/home/prakash/.bash_logout' Size: 18 Blocks: 8 IO Block: 4096 regular file Device: 801h/2049d Inode: 256153 Links: 1 Access: (0644/-rw-r--r--) Uid: ( 501/ prakash) Gid: ( 501/ prakash) Access: 2017-03-22 20:15:00.000000000 -0400 Modify: 2017-03-22 20:15:00.000000000 -0400 Change: 2018-04-12 04:07:18.283000323 -0400

chage signifie ? changer d’age ?. Cette commande permet aux utilisateurs de gérer les informations d'expiration des mots de passe. La commande chage peut modifier le nombre de jours après la date du dernier changement de mot de passe pendant lequel le mot de passe doit être modifié.

Le système utilise ces informations pour déterminer quand un utilisateur doit modifier son mot de passe. Ceci est utile si l'utilisateur n'a pas modifié son mot de passe depuis la date de création du compte.

# chage --list prakash Last password change : Apr 12, 2018 Password expires : never Password inactive : never Account expires : never Minimum number of days between password change : 0 Maximum number of days between password change : 99999 Number of days of warning before password expires : 7

useradd est utilisée pour créer un nouveau compte sous Linux. Par défaut, il n'ajoute pas la date de création de l'utilisateur, nous devons ajouter la date en utilisant l'option "Notes".

# useradd -m prakash -c `date +%Y/%m/%d` # grep prakash /etc/passwd prakash:x:501:501:2018/04/12:/home/prakash:/bin/bash

passwd est utilisée pour attribuer des mots de passe aux comptes ou utilisateurs locaux. Si l'utilisateur n'a pas modifié son mot de passe après la création du compte, vous pouvez utiliser la commande passwd pour afficher la date du dernier changement de mot de passe.

# passwd -S prakash prakash PS 2018-04-11 0 99999 7 -1 (Password set, MD5 crypt.)

dernière commande lit /var/log/wtmp et affiche une liste de tous les utilisateurs connectés (et déconnectés) depuis la création du fichier.

# last | grep "prakash" prakash pts/2 103.5.134.167 Thu Apr 12 04:08 still logged in

Ce qui précède est le contenu détaillé de. pour plus d'informations, suivez d'autres articles connexes sur le site Web de PHP en chinois!

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comment installer Linux aux c?tés de Windows (double démarrage)?

Jun 18, 2025 am 12:19 AM

Comment installer Linux aux c?tés de Windows (double démarrage)?

Jun 18, 2025 am 12:19 AM

La clé de l'installation de deux systèmes dans Linux et Windows est le partitionnement et les paramètres de démarrage. 1. La préparation comprend la sauvegarde des données et la compression des partitions existantes pour faire de la place; 2. Utilisez Ventoy ou Rufus pour créer un disque USB Linux Boot, recommandez Ubuntu; 3. Sélectionnez "coexister avec d'autres systèmes" ou partition manuellement pendant l'installation (/ au moins 20 Go, / l'espace restant à domicile, échange facultatif); 4. Vérifiez l'installation de pilotes tiers pour éviter les problèmes matériels; 5. Si vous n'entrez pas dans le menu de démarrage GRUB après l'installation, vous pouvez utiliser la réparation de démarrage pour réparer le démarrage ou ajuster la séquence de démarrage du BIOS. Tant que les étapes sont claires et que l'opération est effectuée correctement, l'ensemble du processus n'est pas compliqué.

Comment choisir une distribution Linux pour un débutant?

Jun 19, 2025 am 12:09 AM

Comment choisir une distribution Linux pour un débutant?

Jun 19, 2025 am 12:09 AM

Les utilisateurs des débutants doivent d'abord clarifier leurs exigences d'utilisation lors du choix d'une distribution Linux. 1. Choisissez Ubuntu ou Linuxmint pour une utilisation quotidienne; La programmation et le développement conviennent à Manjaro ou Fedora; Utilisez Lubuntu et d'autres systèmes légers pour les anciens appareils; Recommander CentosStream ou Debian pour apprendre les principes sous-jacents. 2. La stabilité est préférée pour Ubuntults ou Debian; Vous pouvez choisir Arch ou Manjaro pour poursuivre de nouvelles fonctionnalités. 3. En termes de soutien communautaire, Ubuntu et Linuxmint sont riches en ressources et les documents d'arc sont orientés techniquement. 4. En termes de difficulté d'installation, Ubuntu et Linuxmint sont relativement simples et Arch convient à ceux qui ont des besoins de base. Il est recommandé de l'essayer d'abord, puis de décider.

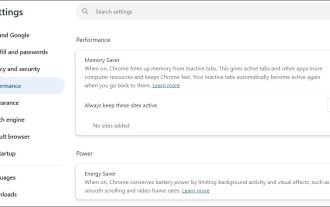

Correction de l'échec de téléchargement de fichiers dans Windows Google Chrome

Jul 08, 2025 pm 02:33 PM

Correction de l'échec de téléchargement de fichiers dans Windows Google Chrome

Jul 08, 2025 pm 02:33 PM

Vous avez des problèmes de téléchargement de fichiers dans Google Chrome? Cela peut être ennuyeux, non? Que vous joigniez des documents aux e-mails, partagez des images sur les réseaux sociaux ou soumettez des fichiers importants pour le travail ou l'école, un processus de téléchargement de fichiers en douceur est crucial. Ainsi, il peut être frustrant que vos téléchargements de fichiers continuent d'échouer dans Chrome sur PC Windows. Si vous n'êtes pas prêt à abandonner votre navigateur préféré, voici quelques conseils pour les correctifs qui ne peuvent pas télécharger de fichiers sur Windows Google Chrome 1. Commencez par une réparation universelle avant de découvrir les conseils de dépannage avancés, il est préférable d'essayer certaines des solutions de base mentionnées ci-dessous. Dépannage des problèmes de connexion Internet: connexion Internet

Comment ajouter un nouveau disque à Linux

Jun 27, 2025 am 12:15 AM

Comment ajouter un nouveau disque à Linux

Jun 27, 2025 am 12:15 AM

Les étapes pour ajouter un nouveau disque dur au système Linux sont les suivantes: 1. Confirmez que le disque dur est reconnu et utilisez LSBLK ou FDISK-L pour vérifier; 2. Utilisez des partitions FDISK ou séparées, telles que FDISK / DEV / SDB et créer et enregistrer; 3. Format la partition sur un système de fichiers, tel que mkfs.ext4 / dev / sdb1; 4. Utilisez la commande Mount pour des supports temporaires, tels que le mont / dev / sdb1 / mnt / data; 5. Modifier / etc / fstab pour atteindre un montage automatique sur l'ordinateur et tester d'abord le support pour assurer l'exactitude. Assurez-vous de confirmer la sécurité des données avant le fonctionnement pour éviter les problèmes de connexion matérielle.

Où se trouvent les journaux système à Linux?

Jun 24, 2025 am 12:15 AM

Où se trouvent les journaux système à Linux?

Jun 24, 2025 am 12:15 AM

Les journaux dans les systèmes Linux sont généralement stockés dans le répertoire / var / journal, qui contient une variété de fichiers journaux clés, tels que Syslog ou Messages (enregistrements des journaux système), Auth.log (enregistrements d'événements d'authentification), Kern.log (Messages d'enregistrement du noyau), DPKG.Log ou Yum.log (Record Package Operations), boot.log (enregistrer les informations de démarrage); Le contenu du journal peut être visualisé via des commandes CAT, Tail-F ou JournalCTL; Les journaux d'applications sont souvent situés dans des sous-répertoires sous / var / log, tels que le répertoire Apache2 ou HTTPD d'Apache, les fichiers journaux MySQL, etc.; En même temps, il est nécessaire de noter que les autorisations de journal nécessitent généralement S

Qu'est-ce que la commande sudo et quand dois-je l'utiliser?

Jul 02, 2025 am 12:20 AM

Qu'est-ce que la commande sudo et quand dois-je l'utiliser?

Jul 02, 2025 am 12:20 AM

Sudo signifie "SubstituteUserdo" ou "SuperUserDo", permettant aux utilisateurs d'exécuter des commandes avec des autorisations d'autres utilisateurs (généralement root). Ses utilisations de base incluent: 1. Effectuer des opérations au niveau du système telles que l'installation de logiciels ou l'édition de fichiers système; 2. Accès aux répertoires ou journaux protégés; 3. Gérer des services tels que le redémarrage de Nginx; 4. Modifier les paramètres globaux tels que / etc / h?tes. Lorsque vous l'utilisez, le système vérifiera la configuration / etc / sudoers et vérifiera le mot de passe utilisateur, fournira des autorisations temporaires au lieu de se connecter en continu en tant que racine, garantissant la sécurité. Les meilleures pratiques incluent: uniquement lorsque cela est nécessaire, évitez d'exécuter aveuglément des commandes de réseau, éditer des fichiers sudoers avec Visudo et considérer les opérations continues.

Comment gérer les groupes sur Linux

Jul 06, 2025 am 12:02 AM

Comment gérer les groupes sur Linux

Jul 06, 2025 am 12:02 AM

Pour gérer les groupes d'utilisateurs Linux, vous devez ma?triser le fonctionnement de la visualisation, de la création, de la suppression, de la modification et du réglage des attributs de l'utilisateur. Pour afficher les informations du groupe d'utilisateurs, vous pouvez utiliser CAT / etc / groupe ou GetEntGroup, utilisez des groupes [nom d'utilisateur] ou ID [nom d'utilisateur] pour afficher le groupe auquel l'utilisateur appartient; Utilisez GroupADD pour créer un groupe et utilisez GroupDel pour spécifier le GID; Utilisez GroupDel pour supprimer des groupes vides; Utilisez UserMod-AG pour ajouter des utilisateurs au groupe et utilisez UserMod-G pour modifier le groupe principal; Utilisez UserMod-G pour supprimer les utilisateurs du groupe en modifiant / etc / groupe ou en utilisant la commande VIGR; Utilisez GroupMod-N (Nom de modification) ou GroupMod-G (modifier GID) pour modifier les propriétés du groupe et n'oubliez pas de mettre à jour les autorisations des fichiers pertinents.

Comment trouver mon adresse IP privée et publique dans Linux?

Jul 09, 2025 am 12:37 AM

Comment trouver mon adresse IP privée et publique dans Linux?

Jul 09, 2025 am 12:37 AM

Dans Linux Systems, 1. Utilisez la commande IPA ou HostName-I pour afficher la propriété intellectuelle privée; 2. Utilisez curlifconfig.me ou curlipinfo.io/ip pour obtenir une adresse IP publique; 3. La version de bureau peut afficher IP privé via les paramètres système, et le navigateur peut accéder à des sites Web spécifiques pour afficher la propriété IP publique; 4. Les commandes communes peuvent être définies sous forme d'alias pour un appel rapide. Ces méthodes sont simples et pratiques, adaptées aux besoins de visualisation IP dans différents scénarios.