Article Tags

Article Tags

Commande SCP Linux - Transférer en toute sécurité les fichiers dans Linux

Les administrateurs Linux doivent être familiarisés avec l'environnement de ligne de commande. étant donné que le mode GUI (interface utilisateur graphique) dans les serveurs Linux n'est pas généralement installé.

Jun 20, 2025 am 09:16 AM

Comment migrer de Centos 7 à Almalinux 8

Centos 7 atteint la fin de la vie le 30 juin 2024, marquant la fin du projet Centos après que Centos 8 a été interrompu prématurément le 31 décembre en faveur de Centos Stream. Heureusement, vous pouvez migrer de Centos 7 à Almalinux 8 ou n'importe quel maj

Jun 20, 2025 am 09:13 AM

MacOS Ventura Public Beta 1 maintenant disponible en téléchargement

Apple a mis à disposition la version bêta publique initiale de MacOS Ventura pour les utilisateurs de Mac qui souhaitent participer à la MacOS 13 Beta Testing Initiative.

Jun 20, 2025 am 09:11 AM

Comment marquer un message comme non lu sur iPhone

Avez-vous déjà ouvert un SMS ou IMESSAGE sur votre iPhone, puis oublié de répondre car il ne s'est plus montré comme non lu? Ou peut-être que vous lisez un message et que vous vouliez considérer votre réponse avant de répondre, besoin d'un rappel pour y revenir?

Jun 20, 2025 am 09:10 AM

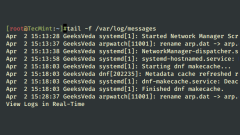

Comment utiliser la commande de queue dans Linux avec des exemples

En tant qu'utilisateurs de Linux, nous travaillons souvent avec des processus Linux d'arrière-plan de longue date, appelés démons ou services. Certains des exemples courants des services sont Secure Shell (SSHD), Network Manager (NetworkD), Volume Manager (LVM), Cron et le LIS

Jun 20, 2025 am 09:09 AM

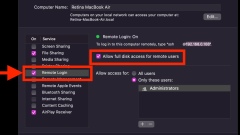

Comment activer SSH sur Mac

Tous les ordinateurs Mac sont livrés avec un serveur SSH intégré qui est désactivé par défaut, mais il peut être activé à tout moment lorsque l'accès de la ligne de commande distante est nécessaire. La fonctionnalité SSH dans MacOS est activée via une fonctionnalité appelée connexion distante.

Jun 20, 2025 am 09:06 AM

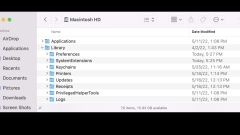

Comment toujours afficher les ic?nes proxy de titre de fenêtre sur Mac

Le Mac Finder et les applications tels que l'aper?u fournissent des ic?nes de titre de fenêtre lorsque vous survolez le texte du titre de la fenêtre. Auparavant, ces ic?nes étaient affichées par défaut dans la barre de titre de la fenêtre elle-même. Ces ic?nes interactives, parfois appelées ?proxy i

Jun 20, 2025 am 09:04 AM

Je suis devenu un utilisateur de Power Windows du jour au lendemain avec cette nouvelle application open source de Microsoft

Comme de nombreux utilisateurs de Windows, je suis toujours à la recherche de moyens de renforcer ma productivité. La palette de commandement est rapidement devenue un outil essentiel pour moi. Cet utilitaire puissant a complètement changé la fa?on dont j'interagie avec Windows, ce qui me donne un accès instantané

Jun 20, 2025 am 06:07 AM

Qu'est-ce que le noyau Linux et que fait-il?

TheLinuxKernelManageSSystemSourcesandActsAbridgebetweenhardWareAndSoftware.1) itHandlesProcessSchedulingTodeTeterminecpuusage.2) ItManagesMemoryallocationTopreventConflictsbetweenPrograms.3)

Jun 20, 2025 am 12:42 AM

Comment déplacer ou renommer un fichier à l'aide de la commande mv?

La commande MV est utilisée pour déplacer ou renommer des fichiers, et son noyau réside dans la ma?trise de la syntaxe et des précautions de base. 1. Utilisez le "chemin cible du chemin source MV" lors du déplacement des fichiers, tels que mv ~ / bushtop / report.txt ~ / documents /; 2. Renommer le fichier en modifiant le nom du fichier dans le chemin cible, tel que mVold_name.txtNew_name.txt; 3. Faites attention aux problèmes d'autorisation et utilisez Sudo pour augmenter l'autorité si nécessaire; 4. Le risque d'écraser le fichier peut être évité en ajoutant le paramètre -i; 5. Le mouvement par lots peut répertorier plusieurs fichiers source, puis se connecter au répertoire cible. L'utilisation raisonnable des paramètres peut effectivement empêcher la mauvaise opération.

Jun 20, 2025 am 12:39 AM

Comment vérifier l'échec des tentatives de connexion SSH?

Pour vérifier si le serveur est soumis à une fissuration par force brute ou à un comportement de connexion anormal, vous pouvez afficher l'enregistrement de défaillance de connexion SSH. Dans le système Debian / Ubuntu, le journal est situé dans /var/log/auth.log; Dans Centos / Rhel, c'est / var / log / sécurisé. Utilisez la commande grep "défaillant" avec le chemin du fichier pour filtrer les tentatives d'échec, et utilisez - après ou - pour définir la plage de temps. Les journaux communs contiennent le nom d'utilisateur, l'IP source, le port et d'autres informations. Si une certaine propriété intellectuelle appara?t fréquemment, il peut s'agir d'une attaque de balayage. Pour SystemD System, JournalCTL_COMM = S

Jun 20, 2025 am 12:33 AM

Comment comprimer un répertoire dans un fichier .tar.gz?

Pour comprimer le fichier du répertoire .tar.gz, utilisez la commande TAR. Le format de base est TAR-CZVF Output File Name.tar.gz Directory Chemin de compression, tels que TAR-CZVFBACKUP.tar.gzmy_folder; Le paramètre -v peut être supprimé pour atteindre une compression statique; 1. Utilisez le paramètre --exclude pour exclure des fichiers ou des répertoires spécifiés, tels que Tar-CzfBackup.tar.gz - Exclude = MY_FOLDER / LOGSMY_FOLDER; 2. Plusieurs fichiers ou répertoires peuvent être exclus en utilisant le paramètre - Exclude plusieurs fois; 3. Faites attention à l'exactitude du chemin pendant le fonctionnement et utilisez le chemin relatif ou le chemin absolu pour spécifier l'emplacement du répertoire; 4

Jun 20, 2025 am 12:32 AM

Comment installer un logiciel sur Ubuntu à l'aide d'APT?

Comment installer un logiciel à l'aide d'APT sur Ubuntu comprend: 1. Mettez à jour la liste des sources de logiciels pour s'assurer que les dernières informations sont obtenues; 2. Utilisez la commande SudoaptInstall pour installer le logiciel requis; 3. Trouvez et affichez les détails du logiciel via AptSearch et Aptshow; 4. Utilisez SudoaptryMove ou purge pour désinstaller le logiciel; 5. Nettoyer régulièrement des forfaits de dépendance inutiles. La ma?trise de ces commandes de base vous permet de gérer efficacement les logiciels.

Jun 20, 2025 am 12:27 AM

Qu'est-ce que AWK et quels sont les cas d'utilisation courants?

Awkisapowerfext-processingTooluseInUnixandLinUxenvironmentsfordataExtractionAndReportting.itreadsInputLineByline, SplitsEachlineIntoFields, AndallowsManipulationUsingPatternsandActions.1.AWKEXCELSATFILTERINGLOGFILSBASHING CONDITIONS, telasfindinghttttt

Jun 20, 2025 am 12:27 AM

Outils chauds Tags

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Collection de bibliothèques d'exécution vc9-vc14 (32 + 64 bits) (lien ci-dessous)

Téléchargez la collection de bibliothèques d'exécution requises pour l'installation de phpStudy

VC9 32 bits

Bibliothèque d'exécution de l'environnement d'installation intégré VC9 32 bits phpstudy

Version complète de la bo?te à outils du programmeur PHP

Programmer Toolbox v1.0 Environnement intégré PHP

VC11 32 bits

Bibliothèque d'exécution de l'environnement d'installation intégré VC11 phpstudy 32 bits

SublimeText3 version chinoise

Version chinoise, très simple à utiliser