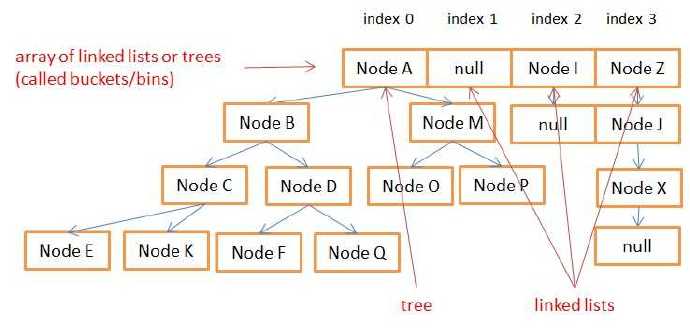

La structure de stockage de HashMap est celle indiquée sur la figure?: s'il y a plus de 8 n?uds dans un bucket, la structure de stockage est un arbre rouge-noir, et s'il y a moins de 8 n?uds, c'est un seul. fa?on liste cha?née.

1?: Quelques propriétés de HashMap

public class HashMap<k,v> extends AbstractMap<k,v> implements Map<k,v>, Cloneable, Serializable {

private static final long serialVersionUID = 362498820763181265L;

// 默認的初始容量是16

static final int DEFAULT_INITIAL_CAPACITY = 1 << 4;

// 最大容量

static final int MAXIMUM_CAPACITY = 1 << 30;

// 默認的填充因子(以前的版本也有叫加載因子的)

static final float DEFAULT_LOAD_FACTOR = 0.75f;

// 這是一個閾值,當桶(bucket)上的鏈表數(shù)大于這個值時會轉成紅黑樹,put方法的代碼里有用到

static final int TREEIFY_THRESHOLD = 8;

// 也是閾值同上一個相反,當桶(bucket)上的鏈表數(shù)小于這個值時樹轉鏈表

static final int UNTREEIFY_THRESHOLD = 6;

// 看源碼注釋里說是:樹的最小的容量,至少是 4 x TREEIFY_THRESHOLD = 32 然后為了避免(resizing 和 treeification thresholds) 設置成64

static final int MIN_TREEIFY_CAPACITY = 64;

// 存儲元素的數(shù)組,總是2的倍數(shù)

transient Node<k,v>[] table;

transient Set<map.entry<k,v>> entrySet;

// 存放元素的個數(shù),注意這個不等于數(shù)組的長度。

transient int size;

// 每次擴容和更改map結構的計數(shù)器

transient int modCount;

// 臨界值 當實際大小(容量*填充因子)超過臨界值時,會進行擴容

int threshold;

// 填充因子

final float loadFactor;

2?: Méthode de construction de HashMap

// 指定初始容量和填充因子的構造方法

public HashMap(int initialCapacity, float loadFactor) {

// 指定的初始容量非負

if (initialCapacity < 0)

throw new IllegalArgumentException(Illegal initial capacity: +

initialCapacity);

// 如果指定的初始容量大于最大容量,置為最大容量

if (initialCapacity > MAXIMUM_CAPACITY)

initialCapacity = MAXIMUM_CAPACITY;

// 填充比為正

if (loadFactor <= 0 || Float.isNaN(loadFactor))

throw new IllegalArgumentException(Illegal load factor: +

loadFactor);

this.loadFactor = loadFactor;

// 指定容量后,tableSizeFor方法計算出臨界值,put數(shù)據(jù)的時候如果超出該值就會擴容,該值肯定也是2的倍數(shù)

// 指定的初始容量沒有保存下來,只用來生成了一個臨界值

this.threshold = tableSizeFor(initialCapacity);

}

// 該方法保證總是返回大于cap并且是2的倍數(shù)的值,比如傳入999 返回1024

static final int tableSizeFor(int cap) {

int n = cap - 1;

// 向右做無符號位移

n |= n >>> 1;

n |= n >>> 2;

n |= n >>> 4;

n |= n >>> 8;

n |= n >>> 16;

// 三目運算符的嵌套

return (n < 0) ? 1 : (n >= MAXIMUM_CAPACITY) ? MAXIMUM_CAPACITY : n + 1;

}

//構造函數(shù)2

public HashMap(int initialCapacity) {

this(initialCapacity, DEFAULT_LOAD_FACTOR);

}

//構造函數(shù)3

public HashMap() {

this.loadFactor = DEFAULT_LOAD_FACTOR; // all other fields defaulted

}

3?: Déterminer la position de l'élément dans le tableau lors de l'obtention et de la mise

static final int hash(Object key) {

int h;

return (key == null) ? 0 : (h = key.hashCode()) ^ (h >>> 16);

}Pour déterminer l'emplacement

La première étape consiste à calculer le code de hachage de la clé, qui est un numéro de type int. Les commentaires suivants sur le code source h >> 16 indiquent?: Afin d'éviter les collisions de hachage (collisons de hachage), les bits élevés sont dispersés vers les bits faibles. Ceci est effectué après un examen approfondi de divers facteurs tels que la vitesse et les performances. .

étape 2?: h est le code de hachage, length est la longueur du tableau Node[] ci-dessus et effectuez l'opération AND h & (length-1). Puisque la longueur est un multiple de 2 -1, son code binaire est entièrement 1, et le résultat de 1 et des autres nombres ci-dessus peut être 0 ou 1, garantissant ainsi l'uniformité après l'opération. C'est-à-dire que la méthode de hachage garantit l'uniformité des résultats, ce qui est très important et affectera grandement les performances put et get de HashMap. Regardez la comparaison ci-dessous?:

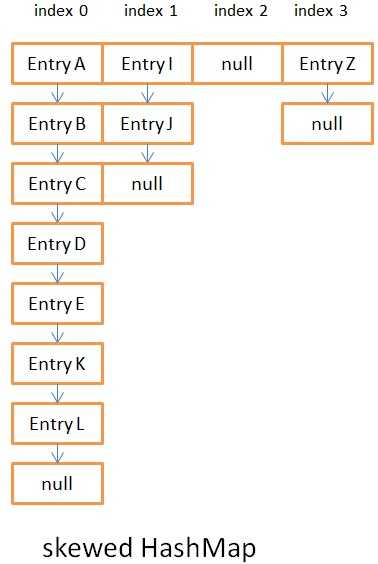

La figure 3.1 est le résultat du hachage asymétrique

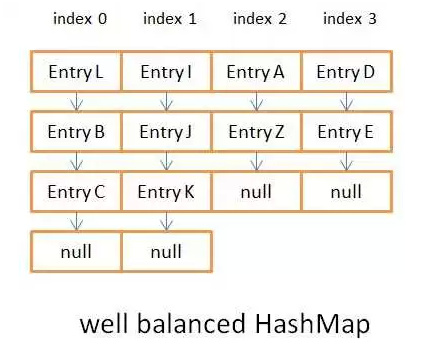

La figure 3.2 est le résultat du hachage équilibré

Il n'y a pas beaucoup de données dans ces deux images. Si la longueur de la liste cha?née dépasse 8, elle sera convertie en un arbre rouge-noir. Ce sera plus évident à ce moment-là. Avant jdk8, il s'agissait toujours d'une liste cha?née. La complexité de la requête de liste cha?née est O(n), tandis que la complexité de la requête de l'arbre rouge-noir est O(log(n)). à ses propres caractéristiques. Si les résultats de hachage sont inégaux, cela affectera grandement la complexité de l'opération. Les connaissances connexes ici sontBlog des connaissances de base de l'arbre rouge-noirIl existe également un exemple sur Internet Pour vérifier?: personnalisez un objet comme clé, ajustez la méthode hashCode() pour voir combien de temps il faut pour mettre

public class MutableKeyTest {

public static void main(String args[]){

class MyKey {

Integer i;

public void setI(Integer i) {

this.i = i;

}

public MyKey(Integer i) {

this.i = i;

}

@Override

public int hashCode() {

// 如果返回1

// return 1

return i;

}

// object作為key存map里,必須實現(xiàn)equals方法

@Override

public boolean equals(Object obj) {

if (obj instanceof MyKey) {

return i.equals(((MyKey)obj).i);

} else {

return false;

}

}

}

// 我機器配置不高,25000的話正常情況27毫秒,可以用2500萬試試,如果hashCode()方法返回1的話,250萬就卡死

Map<MyKey,String> map = new HashMap<>(25000,1);

Date begin = new Date();

for (int i = 0; i < 20000; i++){

map.put(new MyKey(i), "test " + i);

}

Date end = new Date();

System.out.println("時間(ms) " + (end.getTime() - begin.getTime()));

4?: méthode get

public V get(Object key) {

Node<k,v> e;

return (e = getNode(hash(key), key)) == null ? null : e.value;

}

final Node<k,v> getNode(int hash, Object key) {

Node<k,v>[] tab; Node<k,v> first, e; int n; K k;

// hash & (length-1)得到紅黑樹的樹根位置或者是鏈表的表頭

if ((tab = table) != null && (n = tab.length) > 0 &&

(first = tab[(n - 1) & hash]) != null) {

if (first.hash == hash && // always check first node

((k = first.key) == key || (key != null && key.equals(k))))

return first;

if ((e = first.next) != null) {

// 如果是樹,遍歷紅黑樹復雜度是O(log(n)),得到節(jié)點值

if (first instanceof TreeNode)

return ((TreeNode<k,v>)first).getTreeNode(hash, key);

// else是鏈表結構

do {

if (e.hash == hash &&

((k = e.key) == key || (key != null && key.equals(k))))

return e;

} while ((e = e.next) != null);

}

}

return null;

}

5?: méthode de mise, lors de la mise, localiser le seau selon h & (longueur – 1) puis vérifier s'il s'agit d'un rouge-noir arbre ou une liste cha?née puis putVal

public V put(K key, V value) {

return putVal(hash(key), key, value, false, true);

}

final V putVal(int hash, K key, V value, boolean onlyIfAbsent,

boolean evict) {

Node<k,v>[] tab; Node<k,v> p; int n, i;

// 如果tab為空或長度為0,則分配內(nèi)存resize()

if ((tab = table) == null || (n = tab.length) == 0)

n = (tab = resize()).length;

// (n - 1) & hash找到put位置,如果為空,則直接put

if ((p = tab[i = (n - 1) & hash]) == null)

tab[i] = newNode(hash, key, value, null);

else {

Node<k,v> e; K k;

// 第一節(jié)節(jié)點hash值同,且key值與插入key相同

if (p.hash == hash &&((k = p.key) == key || (key != null && key.equals(k))))

e = p;

else if (p instanceof TreeNode)

// 紅黑樹的put方法比較復雜,putVal之后還要遍歷整個樹,必要的時候修改值來保證紅黑樹的特點

e = ((TreeNode<k,v>)p).putTreeVal(this, tab, hash, key, value);

else {

// 鏈表

for (int binCount = 0; ; ++binCount) {

if ((e = p.next) == null) {

// e為空,表示已到表尾也沒有找到key值相同節(jié)點,則新建節(jié)點

p.next = newNode(hash, key, value, null);

// 新增節(jié)點后如果節(jié)點個數(shù)到達閾值,則將鏈表轉換為紅黑樹

if (binCount >= TREEIFY_THRESHOLD - 1) // -1 for 1st

treeifyBin(tab, hash);

break;

}

// 容許空key空value

if (e.hash == hash &&((k = e.key) == key || (key != null && key.equals(k))))

break;

p = e;

}

}

// 更新hash值和key值均相同的節(jié)點Value值

if (e != null) { // existing mapping for key

V oldValue = e.value;

if (!onlyIfAbsent || oldValue == null)

e.value = value;

afterNodeAccess(e);

return oldValue;

}

}

++modCount;

if (++size > threshold)

resize();

afterNodeInsertion(evict);

return null;

}

6?: méthode de redimensionnement

final Node<K,V>[] resize() {

Node<K,V>[] oldTab = table;

int oldCap = (oldTab == null) ? 0 : oldTab.length;

int oldThr = threshold;

int newCap, newThr = 0;

if (oldCap > 0) {

if (oldCap >= MAXIMUM_CAPACITY) {

threshold = Integer.MAX_VALUE;

return oldTab;

}

// 這一句比較重要,可以看出每次擴容是2倍

else if ((newCap = oldCap << 1) < MAXIMUM_CAPACITY &&

oldCap >= DEFAULT_INITIAL_CAPACITY)

newThr = oldThr << 1; // double threshold

}

else if (oldThr > 0) // initial capacity was placed in threshold

newCap = oldThr;

else { // zero initial threshold signifies using defaults

newCap = DEFAULT_INITIAL_CAPACITY;

newThr = (int)(DEFAULT_LOAD_FACTOR * DEFAULT_INITIAL_CAPACITY);

}

if (newThr == 0) {

float ft = (float)newCap * loadFactor;

newThr = (newCap < MAXIMUM_CAPACITY && ft < (float)MAXIMUM_CAPACITY ?

(int)ft : Integer.MAX_VALUE);

}

threshold = newThr;

@SuppressWarnings({"rawtypes","unchecked"})

Node<K,V>[] newTab = (Node<K,V>[])new Node[newCap];

table = newTab;

if (oldTab != null) {

for (int j = 0; j < oldCap; ++j) {

Node<K,V> e;

if ((e = oldTab[j]) != null) {

oldTab[j] = null;

if (e.next == null)

newTab[e.hash & (newCap - 1)] = e;

else if (e instanceof TreeNode)

((TreeNode<K,V>)e).split(this, newTab, j, oldCap);

else { // preserve order

Node<K,V> loHead = null, loTail = null;

Node<K,V> hiHead = null, hiTail = null;

Node<K,V> next;

do {

next = e.next;

if ((e.hash & oldCap) == 0) {

if (loTail == null)

loHead = e;

else

loTail.next = e;

loTail = e;

}

else {

if (hiTail == null)

hiHead = e;

else

hiTail.next = e;

hiTail = e;

}

} while ((e = next) != null);

if (loTail != null) {

loTail.next = null;

newTab[j] = loHead;

}

if (hiTail != null) {

hiTail.next = null;

newTab[j + oldCap] = hiHead;

}

}

}

}

}

return newTab;

}

Ce ci-dessus est l'éditeur. J'aimerais vous présenter les connaissances pertinentes sur l'analyse du principe d'implémentation de Java8 HashMap. J'espère que cela vous sera utile !

Pour plus d'articles liés à l'analyse des principes d'implémentation de Java8 HashMap, veuillez faire attention au site Web PHP chinois !

Outils d'IA chauds

Undress AI Tool

Images de déshabillage gratuites

Undresser.AI Undress

Application basée sur l'IA pour créer des photos de nu réalistes

AI Clothes Remover

Outil d'IA en ligne pour supprimer les vêtements des photos.

Clothoff.io

Dissolvant de vêtements AI

Video Face Swap

échangez les visages dans n'importe quelle vidéo sans effort grace à notre outil d'échange de visage AI entièrement gratuit?!

Article chaud

Outils chauds

Bloc-notes++7.3.1

éditeur de code facile à utiliser et gratuit

SublimeText3 version chinoise

Version chinoise, très simple à utiliser

Envoyer Studio 13.0.1

Puissant environnement de développement intégré PHP

Dreamweaver CS6

Outils de développement Web visuel

SublimeText3 version Mac

Logiciel d'édition de code au niveau de Dieu (SublimeText3)

Comprendre Java Nio et ses avantages

Jul 08, 2025 am 02:55 AM

Comprendre Java Nio et ses avantages

Jul 08, 2025 am 02:55 AM

Javanio est un nouvel IOAPI introduit par Java 1.4. 1) s'adresse aux tampons et aux canaux, 2) contient des composants de tampon, de canal et de sélecteur, 3) prend en charge le mode non bloquant et 4) gère les connexions simultanées plus efficacement que l'OI traditionnel. Ses avantages se reflètent dans: 1) IO non bloquant les réductions de la surcharge du thread, 2) le tampon améliore l'efficacité de transmission des données, 3) le sélecteur réalise le multiplexage et 4) la cartographie de la mémoire accélère la lecture et l'écriture de la lecture de fichiers. Remarque Lorsque vous utilisez: 1) le fonctionnement FLIP / clair du tampon est facile à confondre, 2) les données incomplètes doivent être traitées manuellement sans blocage, 3) l'enregistrement du sélecteur doit être annulé à temps, 4) Nio ne convient pas à tous les scénarios.

Comment un hashmap fonctionne-t-il en interne en Java?

Jul 15, 2025 am 03:10 AM

Comment un hashmap fonctionne-t-il en interne en Java?

Jul 15, 2025 am 03:10 AM

HashMap implémente le stockage de paires de valeurs clés via des tables de hachage en Java, et son noyau réside dans les emplacements de données de positionnement rapidement. 1. Utilisez d'abord la méthode HashCode () de la clé pour générer une valeur de hachage et la convertir en un index de tableau via les opérations de bit; 2. Différents objets peuvent générer la même valeur de hachage, entra?nant des conflits. à l'heure actuelle, le n?ud est monté sous la forme d'une liste liée. Après JDK8, la liste liée est trop longue (longueur par défaut 8) et elle sera convertie en arbre rouge et noir pour améliorer l'efficacité; 3. Lorsque vous utilisez une classe personnalisée comme clé, les méthodes equals () et hashcode () doivent être réécrites; 4. Hashmap élargit dynamiquement la capacité. Lorsque le nombre d'éléments dépasse la capacité et se multiplie par le facteur de charge (par défaut 0,75), se développez et remaniez; 5. Hashmap n'est pas en file et concu doit être utilisé dans multithread

Qu'est-ce qu'un modèle de conception singleton à Java?

Jul 09, 2025 am 01:32 AM

Qu'est-ce qu'un modèle de conception singleton à Java?

Jul 09, 2025 am 01:32 AM

Le modèle de conception Singleton en Java garantit qu'une classe n'a qu'une seule instance et fournit un point d'accès global via des constructeurs privés et des méthodes statiques, ce qui convient au contr?le de l'accès aux ressources partagées. Les méthodes de mise en ?uvre incluent: 1. Chargement paresseux, c'est-à-dire que l'instance n'est créée que lorsque la première demande est demandée, ce qui convient aux situations où la consommation de ressources est élevée et pas nécessairement requise; 2. Traitement à filetage, garantissant qu'une seule instance est créée dans un environnement multi-thread par des méthodes de synchronisation ou le verrouillage à double vérification et la réduction de l'impact des performances; 3. Le chargement affamé, qui initialise directement l'instance pendant le chargement des cours, convient aux objets ou scénarios légers qui peuvent être initialisés à l'avance; 4. La mise en ?uvre de l'énumération, en utilisant l'énumération Java pour soutenir naturellement la sérialisation, la sécurité des filetages et prévenir les attaques réfléchissantes, est une méthode concise et fiable recommandée. Différentes méthodes de mise en ?uvre peuvent être sélectionnées en fonction des besoins spécifiques

Exemple facultatif Java

Jul 12, 2025 am 02:55 AM

Exemple facultatif Java

Jul 12, 2025 am 02:55 AM

Facultatif peut clairement exprimer les intentions et réduire le bruit du code pour les jugements nuls. 1. Facultatif. Par exemple, lors de la prise de valeurs des cartes, Orelse peut être utilisée pour fournir des valeurs par défaut, afin que la logique soit plus claire et concise; 2. Utilisez des cartes d'appels de cha?ne pour atteindre les valeurs imbriquées pour éviter en toute sécurité le NPE, et terminer automatiquement si un lien est nul et renvoie la valeur par défaut; 3. Le filtre peut être utilisé pour le filtrage conditionnel, et les opérations ultérieures ne continueront à être effectuées que si les conditions sont remplies, sinon elle sautera directement à Orelse, qui convient au jugement commercial léger; 4. Il n'est pas recommandé de surutiliser facultatif, tels que des types de base ou une logique simple, ce qui augmentera la complexité, et certains scénarios reviendront directement à NU.

Comment réparer Java.io.NotSerializableException?

Jul 12, 2025 am 03:07 AM

Comment réparer Java.io.NotSerializableException?

Jul 12, 2025 am 03:07 AM

La solution de contournement principale pour la rencontre de Java.io.NotSerializableException est de s'assurer que toutes les classes qui doivent être sérialisées implémentent l'interface sérialisable et de vérifier le support de sérialisation des objets imbriqués. 1. Ajouter des ouvrages ImplementSerialisables à la classe principale; 2. Assurez-vous que les classes correspondantes de champs personnalisées de la classe implémentent également sérialisables; 3. Utilisez transitoire pour marquer les champs qui n'ont pas besoin d'être sérialisés; 4. Vérifiez les types non sérialisés dans les collections ou les objets imbriqués; 5. Vérifiez quelle classe n'implémente pas l'interface; 6. Considérez la conception de remplacement pour les classes qui ne peuvent pas être modifiées, telles que la sauvegarde des données clés ou l'utilisation de structures intermédiaires sérialisables; 7. Envisagez de modifier

Java String vs StringBuilder vs StringBuffer

Jul 09, 2025 am 01:02 AM

Java String vs StringBuilder vs StringBuffer

Jul 09, 2025 am 01:02 AM

La cha?ne est immuable, StringBuilder est mutable et non-thread-safe, StringBuffer est mutable et file. 1. Une fois le contenu de la cha?ne créé ne peut pas être modifié, il convient à une petite quantité d'épissage; 2. StringBuilder convient à l'épissage fréquent de threads uniques et a des performances élevées; 3. StringBuffer convient aux scénarios partagés multi-thread, mais a une performance légèrement inférieure; 4. Remarquemment, définir la capacité initiale et éviter d'utiliser l'épissage de cha?ne dans des boucles peut améliorer les performances.

Comment gérer les problèmes d'encodage des personnages en Java?

Jul 13, 2025 am 02:46 AM

Comment gérer les problèmes d'encodage des personnages en Java?

Jul 13, 2025 am 02:46 AM

Pour faire face aux problèmes de codage des personnages en Java, la clé est de spécifier clairement le codage utilisé à chaque étape. 1. Spécifiez toujours le codage lors de la lecture et de l'écriture de texte, utilisez InputStreamReader et OutputStreamWriter et transmettez un jeu de caractères explicite pour éviter de s'appuyer sur le codage par défaut du système. 2. Assurez-vous que les deux extrémités sont cohérentes lors du traitement des cha?nes sur la limite du réseau, définissez l'en-tête de type contenu correct et spécifiez explicitement le codage avec la bibliothèque. 3. Utilisez String.getBytes () et Newstring (octet []) avec prudence, et spécifiez toujours manuellement StandardCharsets.Utf_8 pour éviter la corruption des données causée par les différences de plate-forme. En bref, par

Fondamentaux et exemples de programmation Java Socket

Jul 12, 2025 am 02:53 AM

Fondamentaux et exemples de programmation Java Socket

Jul 12, 2025 am 02:53 AM

La programmation Javasocket est la base de la communication réseau, et l'échange de données entre les clients et les serveurs est réalisé via Socket. 1. Le socket en Java est divisé en la classe de socket utilisée par le client et la classe SERVERSOCKET utilisée par le serveur; 2. Lors de la rédaction d'un programme de socket, vous devez d'abord démarrer le port d'écoute du serveur, puis lancer la connexion par le client; 3. Le processus de communication comprend l'établissement de connexion, la lecture et l'écriture des données et la fermeture du flux; 4. Les précautions incluent l'évitement des conflits de port, la configuration correcte des adresses IP, la fermeture raisonnable des ressources et la prise en charge de plusieurs clients. La ma?trise peut réaliser des fonctions de communication réseau de base.